AI 技术周刊 | 2026.03.20 - 2026.03.27

本文最后更新于 2026年3月27日 晚上

本期 AI 技术周刊覆盖 2026.03.20 - 2026.03.27,共收录 21 篇文章,涵盖大模型、AI 应用、开源项目等热点方向。

🔹 AI安全与治理

🛡️ 开源漏洞趋势年度洞察:CVE、安全通告与恶意软件 | A year of open source vulnerability trends: CVEs, advisories, and malware

GitHub发布的2025年度开源漏洞趋势报告揭示了软件供应链安全领域的深刻变化与关键洞察。核心观点在于:尽管全年审核的安全通告(Advisories)数量(4,101份)降至2021年以来最低,但这并非意味着开源代码安全性显著提升,而是反映了漏洞管理流程的成熟与数据治理的精细化。

关键技术细节体现在多个维度。首先,通告数量下降的主因是积压的陈旧漏洞已基本清理完毕,而当年新上报的漏洞审核量实则同比增长了19%,表明漏洞发现活动依然活跃。其次,漏洞类型分布出现显著演变。跨站脚本(CWE-79)仍是最常见的漏洞,但资源耗尽(CWE-400、CWE-770)、不安全反序列化(CWE-502)和服务器端请求伪造(CWE-918)在2025年异常突出。特别值得注意的是,不正确的授权(CWE-863)排名大幅跃升,这主要源于分类体系的优化,从高层级的访问控制类通用分类转向了更具体的授权问题描述,体现了漏洞分类学(CWE)应用的进步。

报告强调了一项关键的质量改进:漏洞标签的精确性与一致性大幅提升。2025年,未标注任何CWE的通告数量锐减85%,且“不当输入验证”(CWE-20)这类通用标签更频繁地与描述具体失效模式的其他CWE标签组合使用。这种精细化标签使得漏洞数据在分诊、优先级排序和修复方面更具可操作性,为开发者提供了更清晰的行动指南。

在生态系统层面,Go语言在2025年审核的通告中占比超出其数据库总体占比6%,这主要源于针对历史覆盖不一致的包进行的专项复查活动,反映了对特定生态安全状态的重点关注与数据补全努力。

应用价值方面,报告为开发者和安全团队提供了切实的优先级排序框架。它强调了结合通用漏洞评分系统(CVSS,评估漏洞严重性)和漏洞利用预测评分系统(EPSS,评估漏洞被利用的可能性)进行综合研判的重要性。这种双轨评分方法有助于团队将有限的资源集中于修复那些既严重又被广泛利用的高危漏洞,实现安全投入回报最大化。此外,GitHub Advisory Database作为核心资源,其数据质量的提升直接赋能了Dependabot等自动化安全工具的告警精准度,减少了关于陈旧漏洞的“噪音”警报,使开发者能更专注于新出现的威胁。

行业影响深远。首先,数据表明开源安全治理正从“数量清理”阶段进入“质量深耕”阶段,更精确的漏洞描述和分类是有效风险管理的基础。其次,主要漏洞类型的演变提示了攻击者焦点的转移,资源类攻击和逻辑缺陷(如SSRF、授权问题)威胁上升,这要求开发者在架构设计和代码审查时给予相应关注。最后,GitHub作为平台方,通过持续优化其安全数据库和工具链,正在塑造开源软件供应链安全的事实标准,推动整个行业向更透明、更数据驱动的安全实践演进。报告最终指向一个核心结论:开源软件的安全态势衡量不能仅看表面数字,而需深入理解数据背后的治理成熟度、威胁演变趋势和工具链的赋能效果。

🔗 原文链接

🛡️ 智能守护 | GitHub expands application security coverage with AI‑powered detections

GitHub近期宣布在其代码安全平台中引入AI驱动的安全检测功能,标志着应用安全防护进入智能化新阶段。这一举措的核心在于通过人工智能技术,将安全检测范围从传统的核心企业级编程语言,扩展至现代代码库中日益增多的脚本语言、基础设施定义和多样化框架,从而构建一个覆盖更广、响应更快的混合安全防护体系。

核心观点与行业影响

当前软件开发的显著趋势是AI加速了开发进程,并催生了技术栈的多元化。安全团队面临的挑战已从保护少数几种主流语言编写的代码,转变为需要守护由Shell/Bash、Dockerfile、Terraform HCL配置、PHP乃至更多新兴框架构成的复杂生态系统。GitHub的AI驱动检测正是应对这一挑战的战略性布局。它并非取代现有的、基于CodeQL的深度静态分析,而是与之形成互补。静态分析擅长在受支持的语言中进行精确的语义分析,而AI检测则能处理那些用传统静态分析工具难以有效覆盖的“长尾”语言和场景。这种“静态分析+AI”的混合模型,代表了应用安全工具从“精准但覆盖窄”向“既精准又覆盖广”演进的重要方向,将对整个DevSecOps行业产生深远影响,推动安全左移实践进入更深层次。

关键技术细节

该功能的技术核心在于其“智能体检测平台”。该平台驱动着GitHub工作流中的安全、代码质量和代码审查体验。AI检测模型经过海量代码和漏洞模式训练,能够识别包括不安全的字符串拼接SQL查询/命令、不安全的加密算法以及可能暴露敏感资源的基础设施配置在内的多种风险。在内部测试中,该系统在30天内处理了超过17万个发现,并获得了超过80%的开发者正面反馈。特别值得注意的是,该能力被深度集成至开发者最核心的协作环节——拉取请求(Pull Request)工作流中。当开发者发起PR时,GitHub代码安全会自动分析变更,智能选择最合适的检测方式(CodeQL或AI检测),并将结果直接呈现在PR界面的代码扫描结果中。这种无缝集成确保了安全反馈能够以最低的上下文切换成本触达开发者,真正实现了“在代码审查时发现风险”。

应用价值与闭环修复

该功能的巨大应用价值不仅在于“发现”,更在于形成了“检测-修复-执行”的完整闭环。首先,通过Copilot Autofix,系统能够为识别出的漏洞直接提供修复建议。数据显示,开发者已在规模化使用Autofix,其在2025年已修复超过46万个安全警报,平均修复时间从无Autofix时的1.29小时缩短至0.66小时,效率提升显著。开发者可以在常规代码审查流程中测试并应用这些建议,极大地加速了修复过程。其次,由于GitHub位于开发工作流的合并节点,安全团队得以在代码被评审和批准的关键时刻(而非发布后)执行安全策略。这意味着团队可以将检测、修复和策略执行统一起来,在合并点设置安全关卡(例如,阻止包含高危漏洞的代码合并),从而强制实现安全结果,将安全控制真正嵌入开发生命周期的心脏地带。

总结

GitHub通过引入AI驱动的安全检测,实质上是构建了一个自适应、广覆盖的智能安全网。它精准地回应了现代混合技术栈开发对安全提出的新要求,将强大的检测能力、高效的自动修复和关键点的策略执行融为一体。这不仅减轻了安全团队跨生态系统管理的负担,更通过无缝的开发者体验,将安全责任更有效地赋能给每一位编写代码的工程师。随着AI技术的持续演进,这一混合检测模型所建立的基础,将能不断吸收新的漏洞洞察和上下文信息,使应用安全防护与软件开发本身一样,保持动态进化,为高速发展的数字世界提供坚实保障。

🔗 原文链接

🛡️ 智能安全警报叙事 | How Reco transforms security alerts using Amazon Bedrock

在当今复杂的SaaS应用环境中,安全运营中心(SOC)团队面临着海量、高度技术化的安全警报的严峻挑战。这些原始警报通常以机器可读的结构化数据(如JSON格式)呈现,要求安全工程师投入大量时间进行手动解析、交叉关联和影响评估,这一过程不仅效率低下,还极易因疲劳或信息过载而遗漏关键威胁。Reco公司,一家专注于SaaS应用安全的企业,携手亚马逊云科技,通过集成Amazon Bedrock平台上的Anthropic Claude大语言模型,创新性地解决了这一痛点,其核心成果是“警报故事生成器”。

该解决方案的核心技术在于其精妙的提示工程架构。它并非简单地将原始数据抛给大模型,而是采用了一种结合了少样本学习和上下文提示的混合策略。首先,系统从零样本方法演进到少样本方法,通过为模型提供精心挑选的、高质量的示例,显著提升了模型输出结构化内容的准确性和一致性。其次,在生成每个警报的叙事时,系统会动态注入该警报的特定元数据(如来源、类型、时间戳)并结合历史模式,同时从知识库中选取与当前警报最相关的少样本示例进行引导。这种动态上下文构建确保了生成的洞察既具有普适性又具备针对性。此外,Reco还利用了Amazon Bedrock的提示缓存功能来优化性能,减少延迟和成本。

从应用价值来看,Reco的警报故事生成器实现了四大关键能力的飞跃:一是警报转化,将晦涩的JSON数据转化为清晰、可操作的自然语言叙述,使安全团队能在几秒内理解警报本质;二是风险关联,自动分析多个数据点,识别核心安全风险,评估潜在影响并智能排序响应行动;三是跨团队沟通,生成自带解释的警报摘要,便于安全团队与非技术业务干系人(如管理层、法务、公关)进行无缝沟通,对齐风险认知;四是自动化调查,直接生成可立即执行的调查查询语句(例如用于日志分析或数据库查询),使分析师能一键深入探查可疑活动,无需手动编写复杂查询。

这一解决方案的行业影响深远。它标志着安全运营从“人工密集型”劳动向“AI增强型”智能分析的范式转变。通过将大语言模型深度集成到安全工作流中,Reco不仅将事件平均响应时间缩短了数倍,更从根本上提升了安全运营的成熟度。它降低了安全分析的专业门槛,缓解了全球范围内安全人才短缺的压力,并使安全团队能够将宝贵的人力资源从重复性的警报分类工作中解放出来,聚焦于更高价值的威胁狩猎和战略防御构建。此外,该方案依托Amazon Bedrock平台实现,其本身具备的企业级优势——如多顶尖模型选择、内置加密与VPC集成带来的数据安全、符合行业标准的合规性以及按使用量付费的灵活成本模型——为其他企业安全团队提供了可复用的最佳实践蓝图,推动了生成式AI在关键企业应用(如安全领域)中安全、可靠、高效的落地进程。

🔗 原文链接

⚖️ 驯服幻觉:监管行业中的确定性大语言模型之路 | Overcoming LLM hallucinations in regulated industries: Artificial Genius’s deterministic models on Amazon Nova

在金融、医疗等高度监管的行业,大语言模型(LLM)的“幻觉”问题——即生成看似合理但事实错误的信息——是其进入关键任务系统的根本障碍。这些行业对结果的准确性、可审计性和可复现性有着近乎严苛的要求,而传统生成式AI基于概率预测下一个词元的本质,使其难以根除这种“无界失败模式”。本文核心展示了AWS合作伙伴Artificial Genius如何利用Amazon SageMaker AI和Amazon Nova,开创性地构建了“第三代”语言模型,旨在破解这一悖论。

其核心观点在于,并非试图在概率生成过程中修补漏洞,而是从根本上改变模型的工作范式。该方案的关键技术细节在于一种“输入概率化,输出确定性”的混合架构。模型首先利用Amazon Nova强大的生成能力来深度理解上下文和输入的无数种表达方式(此为“概率化输入”)。随后,通过一项专利性的指令微调方法,在SageMaker AI上对基础模型进行后训练,强制将下一个词元预测的对数概率倾斜至绝对的1或0,从而在数学上“移除”输出端的概率分布。这相当于给模型植入了一条不可违背的系统指令:绝不编造不存在的答案。如此一来,模型既保留了从海量数据中获得的“天才级”理解能力,又具备了金融和医疗领域所需的确定性安全特性。

与当前常见的检索增强生成(RAG)方案相比,该技术实现了显著超越。RAG虽然引入了外部知识,但其生成过程本身仍是概率性的,且生成的静态向量嵌入可能无法适配后续多样化的查询。Artificial Genius的第三代方法通过将输入文本和用户查询嵌入到一个统一的、动态的嵌入空间中,确保数据处理过程与特定问题内在相关,从而在保真度和相关性上实现了更高水准。

其应用价值极为明确:为监管行业安全、合规地部署企业级AI扫清了核心障碍。银行可以将其用于高精度的风险报告生成、合规文档分析,确保每一个结论都有确定、可追溯的依据;医院可以将其用于临床决策支持或病历摘要,在提升效率的同时,杜绝因模型“臆想”而可能导致的医疗风险。这标志着AI从“创意助手”向“可靠专家”的角色转变。

对行业的影响是深远的。首先,它为大语言模型在“零容错”场景的落地提供了可行的技术路径,可能加速整个B端企业服务市场的AI渗透。其次,它重新定义了语言模型能力的评价标准,在流畅度(Fluency)之外,将事实确定性(Factual Determinism)提升为核心指标。最后,这种“混合架构”思路——结合神经网络的感知能力与符号系统的可验证性——可能为下一代可信AI的发展指明方向,推动人工智能从“概率拟合”迈向“可控推理”的新阶段。

🔗 原文链接

🔹 AI开发平台与工具

🌏 生成式AI推理触手可及 | Run Generative AI inference with Amazon Bedrock in Asia Pacific (New Zealand)

亚马逊云科技近日宣布,其生成式AI服务Amazon Bedrock正式在亚太(新西兰)区域(ap-southeast-6)上线。这一举措的核心价值在于,新西兰及周边地区的客户现在可以直接从其本地的奥克兰区域,通过跨区域推理(Cross-Region Inference)技术,高效、安全地调用领先的基础模型(FMs),包括Anthropic的Claude系列(Opus, Sonnet, Haiku)和亚马逊自研的Nova模型。这不仅满足了当地客户对低延迟和模型多样性的需求,更重要的是为有严格数据驻留要求的组织提供了合规的技术路径。

文章深入剖析了此次发布的关键技术细节——跨区域推理。这是一种将推理请求的处理智能地分布到多个AWS区域的能力,旨在实现大规模下的高吞吐量。其工作原理是:当用户从源区域(如新上线的奥克兰)发起API调用时,Amazon Bedrock会将该请求路由至一个或多个目标区域(如悉尼、墨尔本或奥克兰自身)进行实际的计算处理。整个过程的数据传输完全在AWS骨干网络内部完成,不经过公共互联网,且在传输过程中全程加密,确保了数据的安全性与隐私性。所有推理请求的日志都会记录在源区域的AWS CloudTrail中,便于审计与监控。

此次发布的核心更新在于,奥克兰(ap-southeast-6)成为了AU地理跨区域推理和全球跨区域推理两种配置模式下的新源区域。这标志着新西兰正式被纳入亚马逊云科技的生成式AI服务版图。具体而言,在AU地理跨区域推理配置中,形成了一个覆盖澳新两国的三角网络:从奥克兰发起的请求,可以被路由至奥克兰本地、悉尼(ap-southeast-2)或墨尔本(ap-southeast-4)进行处理。这种设计精巧地平衡了性能与合规:对于需要将数据处理严格限制在澳大利亚和新西兰境内的组织(例如受数据主权法规约束的政府机构、金融机构),可以选择地理跨区域推理模式;而对于没有此类严格限制、追求全球最高可用吞吐量的组织,则可以选择全球跨区域推理模式,将请求路由至全球任何支持该服务的商业区域。

从应用价值来看,此次扩展为新西兰的企业、开发者和研究机构带来了立竿见影的益处。首先,本地访问大幅降低了API调用的网络延迟,提升了交互式应用的响应速度。其次,直接集成Claude等顶级模型,使得本地团队能够快速构建和部署先进的AI应用,如智能客服、内容创作、代码生成、复杂数据分析等,无需自行管理复杂的基础设施。最后,内置的安全与合规框架,如IAM权限管理、配额控制、加密传输和详细的日志记录,为企业级应用提供了坚实的安全基线,降低了合规风险。

在行业影响层面,这一举措具有深远意义。它加速了生成式AI技术在亚太地区,特别是新西兰的普及与落地。通过将世界级的AI能力以云服务的形式本地化提供,亚马逊云科技降低了先进AI技术的使用门槛,赋能本地创新。这有望催生一批基于生成式AI的新创企业和行业解决方案,推动新西兰数字经济的转型升级。同时,这也反映了全球云服务巨头在AI基础设施布局上的竞争焦点——不仅在于提供强大的模型,更在于构建一个全球覆盖、高性能、安全合规且易于访问的AI服务网络。Amazon Bedrock在新西兰的落地,正是这一战略的关键一步,巩固了其在亚太地区AI云服务市场的领先地位,并为全球其他区域的类似扩展提供了可复制的样板。

🔗 原文链接

⚙️ 加速非结构化数据驱动的LLM微调 | Accelerating LLM fine-tuning with unstructured data using SageMaker Unified Studio and S3

本文详细阐述了如何利用亚马逊云科技(AWS)的SageMaker Unified Studio与Amazon S3通用存储桶的集成,高效地使用非结构化数据对大型语言模型(LLM)进行微调,并以视觉问答(VQA)任务为具体案例进行了全流程演示。

核心观点:文章的核心在于展示一种端到端的、高效且可管理的LLM微调工作流。其核心观点是,通过将SageMaker Unified Studio(一个统一的机器学习集成开发环境)与Amazon S3(海量非结构化数据的存储基石)深度集成,数据科学家和ML工程师能够无缝地发现、准备、使用存储在S3中的原始数据(如图像、文本),并将其直接应用于复杂的模型训练与迭代过程中,从而显著加速从数据到智能模型的转化周期。这种集成解决了传统ML流程中数据管理与模型开发脱节、数据准备繁琐的痛点。

关键技术细节:技术实现架构围绕六个关键步骤展开:1. 数据发现与编目:数据生产者角色在SageMaker Unified Studio中,将存储在S3通用桶中的原始DocVQA数据集(来自Hugging Face,包含图像、问题、答案对)注册到SageMaker Data Catalog,实现数据的资产化管理和元数据记录。2. 数据消费与准备:数据消费者角色通过Catalog发现并访问该数据集,随后进行必要的数据预处理,为训练做准备。3. 模型访问与选择:通过SageMaker JumpStart快速访问并部署Llama 3.2 11B Vision Instruct基础模型。该模型是一个110亿参数的多模态模型,专为视觉语言任务设计,在DocVQA基准测试中ANLS得分达85.3%,提供了强大的起点。4. 迭代式微调实验:使用不同规模的数据子集(1,000、5,000、10,000张图像)对基础模型进行三次独立的微调,以实证数据量对性能提升的影响。训练使用高性能的p4de.24xlarge实例。5. 实验跟踪与评估:整个微调实验过程通过SageMaker完全托管的无服务器MLflow进行系统化跟踪,记录超参数、指标(如ANLS)和模型工件,确保实验的可复现性和结果的可比性。6. 模型部署与推理:将评估后性能最佳的微调模型部署为可服务的终端节点,用于实际的视觉问答推理。整个流程在SageMaker Unified Studio的Jupyter Notebook中编排和执行,代码可在提供的GitHub仓库中获取。

应用价值:该方案具有极高的实践价值。首先,它极大地简化了处理非结构化数据的复杂性,使团队能专注于模型算法本身,而非数据工程瓶颈。其次,通过Data Catalog和MLflow,实现了数据资产和模型实验的规范化、可追溯管理,提升了团队协作效率与项目的合规性。最后,以视觉问答(VQA)为例,微调后的模型能更精准地从文档图像(如发票、报告)中提取并回答特定信息,可直接应用于金融票据处理、医疗记录分析、法律文档审查等需要高精度OCR与语义理解的自动化场景,提升业务流程的智能化水平与效率。

行业影响:这一技术方案代表了机器学习工程化与运营化(MLOps)的重要发展方向。它表明,云原生ML平台正从提供孤立的训练工具,向提供覆盖数据、开发、实验、部署的全生命周期一体化平台演进。对于行业而言,它降低了企业,特别是非顶尖科技公司,利用自身海量非结构化数据(如图片、视频、文档)定制专属大模型的门槛,加速了AI在垂直行业的落地。同时,将S3通用桶(而非特定格式的数据存储)直接纳入ML工作流,使得数据湖与AI平台之间的壁垒被打破,推动了“数据湖仓一体”与“AI即服务”理念的深度融合,为构建企业级AI基础设施提供了可参考的蓝图。

🔗 原文链接

🧠 基于OpenAI兼容API的Amazon Bedrock强化微调技术详解 | Reinforcement fine-tuning on Amazon Bedrock with OpenAI-Compatible APIs: a technical walkthrough

本文深度解析了Amazon Bedrock平台推出的强化微调(Reinforcement Fine-Tuning, RFT)技术,该技术于2025年12月首次支持Nova模型,并于2026年2月扩展至开源模型如OpenAI GPT OSS 20B和Qwen 3 32B。RFT代表了大语言模型(LLM)定制化范式的重大转变,其核心在于通过自动化端到端工作流,使模型能够基于少量提示从对多个可能响应的反馈中学习,而非依赖传统的大规模静态训练数据集。

核心观点上,RFT的本质是一种基于反馈的迭代学习机制。与传统监督微调(SFT)依赖静态输入-输出对不同,RFT模拟了类似训练棋手的过程:模型(智能体)针对提示生成多种响应(行动),接收基于特定标准(如准确性、逻辑性)的评分(奖励),进而学习并优化其决策策略,以产生更高评分的输出。这种从自身生成内容中学习的能力,实现了模型的实时适应与持续进化。

关键技术细节包含几个核心组件:1)行动者模型:即被定制的基础模型(FM),如Amazon Nova、Llama、Qwen等;2)状态:当前上下文,包括提示、对话历史及相关元数据;3)行动:模型对提示的响应;4)奖励函数:为(状态,行动)对分配数值评分的核心组件,是驱动学习的关键反馈信号。奖励函数可整合额外信息,如真实答案或代码生成的单元测试,以实现自动化的正确性评估。在Amazon Bedrock的具体实现中,技术工作流涵盖从设置身份验证、部署基于Lambda的奖励函数、启动训练任务到对微调模型进行按需推理的全过程。文章以GSM8K数学数据集和gpt-oss-20B模型为例,展示了该流程的实际应用。

应用价值方面,RFT带来了多重优势。首先,它显著提升了训练效率,无需预先收集和标注海量示例,降低了数据准备成本。其次,其在线学习能力使模型能够主动探索新策略并从中学习,特别适用于复杂、动态的任务场景。在可验证任务(如数学解题、代码生成)上,由于可实现全自动的正确性检查,避免了人工标注的瓶颈,效果尤为突出。这使得模型在数学推理、代码生成和多轮对话等需要复杂逻辑和适应性的任务上,能够实现更优的性能。

行业影响深远。RFT的推出标志着大模型定制化进入了一个更高效、更智能的新阶段。它降低了企业利用反馈数据精细化调整模型行为的门槛,使模型能够更贴合特定业务场景的复杂需求(如遵循特定格式、提升专业领域准确性、优化对话策略)。通过Amazon Bedrock平台化服务与OpenAI兼容API的整合,该技术进一步促进了云AI服务的开放性和易用性,让开发者能够以熟悉的接口利用先进的强化学习技术。这不仅加速了生成式AI在垂直行业的落地,也为AI系统的持续自主优化指明了方向,推动了从静态模型部署到动态、可进化AI系统的范式转变。

🔗 原文链接

⚙️ 按需部署 | 利用训练计划部署具备固定GPU容量的SageMaker AI推理端点

在人工智能模型,特别是大型语言模型(LLM)的推理部署中,确保稳定、可预测的GPU算力供应是核心挑战。AWS最新发布的博客文章揭示了一项关键创新:通过扩展Amazon SageMaker AI训练计划的功能,用户现在可以为有时间限制的推理工作负载预留专用的GPU计算容量。这一转变标志着SageMaker从单纯服务于模型训练,向覆盖模型全生命周期管理迈出了重要一步。

核心观点:从训练到推理的容量保障范式

文章的核心观点在于,将原本为长时间、高消耗的训练任务设计的“容量预留”机制,无缝延伸至推理场景。这解决了AI应用落地中的一个普遍痛点:在关键的业务评估期、限时生产测试或应对突发流量时,因云上GPU资源(尤其是如ml.p5.48xlarge等高性能实例)的按需供应不稳定而导致的部署延迟和性能波动。通过训练计划,用户能够像预订会议室一样,提前锁定特定类型、数量和时长的GPU资源,从而获得确定性的算力保障。

关键技术细节:工作流与资源配置

文章详细拆解了利用训练计划部署推理端点的四阶段工作流:

1. 需求识别:明确推理任务所需的实例类型(如p系列GPU)、实例数量和持续时间。

2. 容量搜寻:通过search-training-plan-offerings API或控制台,查询符合需求的可用容量档期。这是实现灵活规划的关键,用户可以根据未来日期或连续天数进行搜索。

3. 计划创建:选定合适的档期后创建训练计划。此处的关键技术配置是将TargetResource参数设置为“endpoint”,这明确告知系统该预留容量专用于推理端点,而非训练任务。创建成功后,系统会生成一个唯一的Amazon资源名称(ARN)。

4. 端点部署与管理:在创建SageMaker推理端点时,在端点配置中引用上述ARN。部署系统将自动将端点调度到已预留的实例上运行。用户需在整个预留期内管理端点的生命周期,包括部署、监控和删除。

文章通过一个数据科学家团队需在两周内评估多个精调模型的具体场景,生动展示了该方案的价值:团队提前预留了一周的ml.p5.48xlarge实例,确保了评估过程的连续性和基准测试的可比性,同时将成本控制在预算范围内。

应用价值:成本、效率与可靠性的三重提升

该方案的应用价值显著:

* 提升部署可靠性:为时间敏感的推理任务(如A/B测试、节假日促销、新产品发布)提供了资源保障,避免了因容量不足导致的业务中断。

* 优化成本与预算:用户仅为明确需要的时段付费,实现了成本的可预测性和控制力,尤其适用于非7x24小时运行的间歇性、批处理式推理任务。

* 简化运维流程:将复杂的容量规划与保障工作抽象为一个简单的“预订”动作,降低了AI工程团队的运维复杂度,使其能更专注于模型性能与业务逻辑。

行业影响:推动AI生产化进入“精算”时代

这一功能的推出,对云计算和AI行业产生了深远影响:

1. 深化云服务价值:它体现了云服务正从提供基础资源向提供确定性服务保障演进。AWS通过SageMaker训练计划,将稀缺的GPU资源进行了“时间切片”和“用途定向”的精细化运营,提升了整体资源利用率和客户满意度。

2. 加速企业AI落地:为企业,尤其是中大型企业,提供了将AI从实验转向大规模、关键业务生产部署所需的“保险丝”。它降低了生产部署的风险,鼓励更多企业敢于将AI模型部署到核心业务流程中。

3. 定义MLOps新标准:在MLOps(机器学习运维)领域,它引入了“容量即代码”和“预留式运维”的新理念。算力保障成为模型部署流水线中一个可编程、可预定义的环节,使得AI应用的发布和扩缩容更具计划性和仪式感。

4. 引发生态连锁反应:预计其他云服务提供商将跟进类似功能,推动整个行业在AI算力调度与保障服务上进行创新竞赛。同时,它也可能促使客户重新评估其AI工作负载的架构,更积极地采用混合部署策略(预留+按需)来平衡成本与弹性。

总而言之,Amazon SageMaker AI通过训练计划支持推理端点部署,不仅是一项实用的功能更新,更是云计算赋能AI工业化生产的重要里程碑。它标志着AI基础设施正变得愈发智能、柔性和可靠,为下一代AI应用的爆发奠定了坚实的算力基石。

🔗 原文链接

🔹 AI应用与智能体开发

🤖 构建AI驱动的GitHub问题分类系统 | Building AI-powered GitHub issue triage with the Copilot SDK

GitHub Copilot SDK的发布为开发者提供了将Copilot Chat背后的强大AI能力集成到自定义应用中的机会。本文通过构建一个名为IssueCrush的GitHub问题分类应用,深入探讨了如何利用该SDK解决开源项目维护中的实际痛点,并分享了关键的技术架构决策与实现细节。

核心观点:AI赋能的开源维护工作流

开源项目维护者常面临海量Issue(问题)的分类压力,需要手动阅读、判断优先级、识别重复项,这个过程耗时且容易导致认知疲劳。IssueCrush应用的核心创新在于,将繁琐的人工分类过程转化为由AI辅助的快速决策流程。应用将GitHub Issue呈现为可滑动的卡片,用户通过“左滑关闭、右滑保留”的直观交互进行操作。最关键的功能是“获取AI摘要”按钮,点击后Copilot SDK会即时分析Issue内容,生成包含问题本质、建议操作(如标记为Bug、功能请求或重复项)的摘要,使维护者能在几秒内获得决策所需的关键上下文,而非逐字阅读冗长描述。

关键技术细节:服务器端集成模式

技术实现面临的核心挑战是Copilot SDK对Node.js运行环境的依赖,而React Native移动应用无法直接使用Node.js包。SDK内部通过管理本地的Copilot CLI进程,并与之通过JSON-RPC进行通信。因此,作者采用了服务器端集成架构:移动应用(客户端)通过API与后端服务器通信,服务器上安装并运行Copilot CLI,处理AI请求后返回结果给客户端。

这种架构有四大优势:1) 单实例共享:服务器为所有客户端请求管理一个共享的SDK实例,避免了为每个移动客户端创建新连接的开销,减少了认证握手次数,简化了资源清理。2) 服务器端密钥管理:Copilot身份验证所需的API令牌完全存储在服务器端,从不暴露给客户端,确保了敏感凭证的安全,防止了React Native代码被反编译的风险。3) 优雅降级:当AI服务不可用(如超时或宕机)时,应用可回退到基础摘要模式,确保问题分类功能不中断,AI是加速器而非单点故障。4) 集中式日志与监控:所有提示词和响应都经过服务器,便于集中记录请求、追踪延迟、捕获失败和调试提示词问题,无需在移动客户端额外添加监控工具。

实施前需确保:服务器已安装Copilot CLI、拥有GitHub Copilot订阅或自带API密钥的BYOK配置,并通过copilot auth命令或设置COPILOT_GITHUB_TOKEN环境变量完成CLI认证。

集成实现遵循会话模型:首先初始化CopilotClient(这会启动CLI服务器模式),然后创建会话并指定模型(如gpt-4.1),通过sendAndWait方法发送提示词并等待AI响应,最后进行适当的资源清理。

应用价值:从效率提升到体验革新

IssueCrush的价值远不止于“节省时间”。它将维护者从高强度的上下文切换和决策疲劳中解放出来,使其能更专注于核心的代码开发和项目规划。AI摘要不仅提供信息总结,更能进行智能推断(如识别问题类型、建议标签、发现潜在重复),这相当于为每位维护者配备了一位24小时在线的AI协理。对于大型开源项目或拥有多个活跃仓库的团队,这种工具能标准化问题处理流程,减少因人工疏忽导致的错误分类或遗漏,提升社区响应的专业性和一致性。

行业影响:低门槛AI集成的范式转变

GitHub Copilot SDK的出现标志着AI工具平民化的重要一步。它不再局限于代码补全,而是将经过大规模实战检验的AI能力(理解代码上下文、自然语言处理、逻辑推理)以SDK形式封装,让广大开发者能以相对低的门槛,将顶尖的AI能力注入到自己的应用场景中。IssueCrush案例展示的“AI增强工作流”模式——即AI不取代人类,而是作为智能过滤器、分析助手和决策加速器——为软件开发生命周期管理(尤其是DevOps和开源协作领域)提供了可复制的蓝图。未来,类似的集成可以扩展到代码审查自动化、文档生成、用户反馈分析、持续集成流水线优化等更多环节,推动软件开发向更智能、更高效、更人性化的方向发展。这不仅是工具的进化,更是开发者工作方式与协作文化的演进。

🔗 原文链接

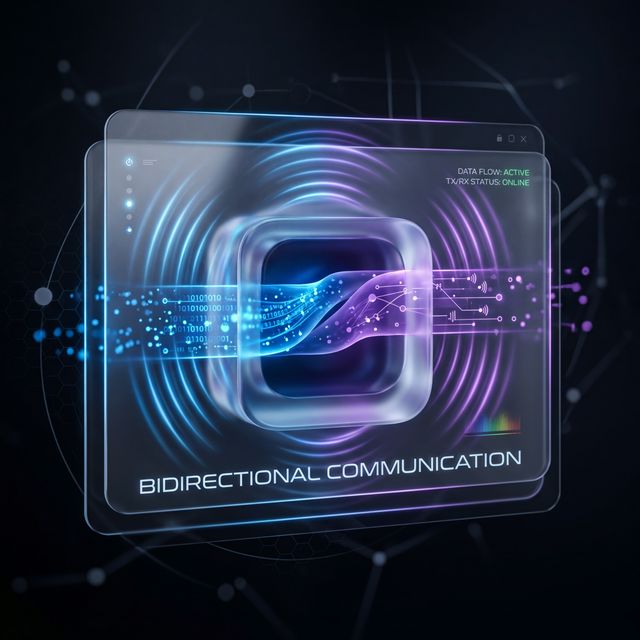

🗣️ 亚马逊Polly双向流式语音合成:为对话式AI注入实时交互新动能 | Introducing Amazon Polly Bidirectional Streaming: Real-time speech synthesis for conversational AI

亚马逊近日推出的Amazon Polly双向流式API,标志着实时语音合成技术迈入了全新的发展阶段,其核心在于解决了传统文本转语音(TTS)技术在对话式AI应用中的根本性延迟瓶颈。

核心观点与技术革新

传统TTS服务遵循请求-响应模式,要求应用必须收集完整的文本内容后才能发起合成请求。尽管Amazon Polly本身支持音频流式返回,但输入端的“文本必须完整”这一前提,在大型语言模型(LLM)逐词生成回复的对话场景中,造成了显著的交互延迟。用户需要等待LLM生成完整回复、TTS服务合成全部文本、音频下载完成后,才能开始听到声音。

全新的StartSpeechSynthesisStream API彻底颠覆了这一范式。它基于HTTP/2协议实现了真正的双向全双工通信,允许客户端在文本生成的同时,以增量方式持续发送文本片段(通过TextEvent),并几乎实时地接收由服务端返回的已合成音频块(AudioEvent)。这一过程通过一个持久连接完成,客户端可通过CloseStreamEvent告知文本输入结束,并最终收到StreamClosedEvent确认。关键技术细节在于其“流式文本输入”与“流式音频输出”的同步能力,以及可配置的“刷新”机制,允许应用在特定节点(如句子边界)立即触发对已缓冲文本的合成,从而在流畅性与响应速度间取得平衡。

应用价值与性能提升

该技术的直接应用价值是大幅降低了对话式AI的端到端延迟,提升了交互的自然感与实时性。在虚拟助手、实时翻译、互动娱乐、客服机器人等场景中,用户几乎能在LLM开始输出文字的同时听到语音回应,消除了令人不快的“等待空白期”。

从实现层面看,它简化了应用架构。以往为了实现低延迟,开发者常需采用复杂的“文件分割”方案:在服务器端将LLM生成的文本按句子分割,并行发起多个TTS请求,再在客户端重新组装和同步音频流。这种方案不仅基础设施复杂,还引入了额外的管理和错误处理开销。而双向流式API原生支持了此流程,只需单一连接,无需应用层分割与重组逻辑,显著降低了开发复杂度和运维成本。

根据亚马逊提供的性能基准测试(使用Matthew语音、生成式引擎,对一篇970词的文本进行合成),在模拟LLM以约每词30毫秒的速度生成文本的场景下,新API相比传统SynthesizeSpeech API展现了巨大优势。传统方法需要缓冲单词直至句子结束,然后发送整个句子并等待完整音频返回,造成了不可避免的累积延迟。而双向流式API实现了文本生成与语音合成的流水线并行处理,将“首字节时间”和整体完成时间大幅缩短,为用户带来了“即想即说,即说即听”的流畅体验。

行业影响与未来展望

Amazon Polly双向流式API的推出,不仅是一项产品功能的升级,更是对云上AI服务交互模式的一次重要定义。它精准地响应了生成式AI时代,应用对极低延迟、高并发流式处理的核心需求。这推动了TTS服务从“批量处理工具”向“实时交互引擎”的范式转变。

对于整个对话式AI行业而言,该技术降低了构建高质量、高实时性语音交互应用的门槛,使得更多开发者能够轻松集成媲美人类对话节奏的语音能力。它也可能促使其他云服务商和TTS技术提供商跟进,加速全行业在实时流式AI接口方面的竞争与创新。此外,这项技术为更复杂的多模态实时交互(如结合实时视觉分析的语音解说)奠定了基础架构,预示着未来AI应用将更加无缝、即时和人性化。

🔗 原文链接

🎙️ 部署语音智能体:Pipecat与Amazon Bedrock AgentCore Runtime实战指南(上篇) | Deploy voice agents with Pipecat and Amazon Bedrock AgentCore Runtime – Part 1

本文作为系列文章的第一部分,深入探讨了如何利用Pipecat框架与Amazon Bedrock AgentCore Runtime构建和部署高性能、低延迟的实时语音智能体。核心观点在于,实现自然、类人对话体验的关键在于克服网络延迟与架构瓶颈,而AgentCore Runtime与Pipecat的结合为此提供了服务器化、可扩展且经济高效的解决方案。

关键技术细节方面,文章首先剖析了语音智能体部署的经典挑战:低延迟流式传输、严格的安全隔离以及应对不可预测会话量的动态扩展能力。传统的级联架构(STT → LLM → TTS)或端到端语音模型(如Amazon Nova Sonic)若部署不当,易导致音频抖动、扩展性受限及成本飙升。AgentCore Runtime通过提供安全的无服务器环境来应对这些挑战:每个会话在隔离的微虚拟机中运行,确保安全;支持自动扩缩容以应对流量高峰;并能处理长达8小时的持续会话,非常适合多轮长对话场景。其按实际使用资源计费的模式,有效避免了闲置基础设施的成本浪费。

Pipecat作为一个用于构建实时语音AI管道的智能体框架,能够以最小化设置在AgentCore Runtime上运行。开发者只需将Pipecat语音管道打包为容器(需注意构建为linux/arm64架构以兼容Graviton处理器),即可直接部署至该运行时。该组合支持实时音频的双向流式传输,并内置了可观测性功能,用于追踪智能体的推理过程和工具调用。

文章重点介绍了在AgentCore Runtime上为语音智能体设计流式架构的考量。实现低于一秒的端到端响应延迟是维持流畅对话节奏的黄金标准。为此,必须关注两个关键路径的双向流式传输:一是从客户端(如网页浏览器、移动应用、边缘硬件)到智能体代理的网络传输,需适应多样化的网络条件;二是从智能体代理到语音模型(如STT/TTS或端到端模型)的交互。大多数语音模型通过WebSocket API提供实时流式接口,智能体运行时或编排框架可借此消费音频输入并获取文本或语音输出。模型选择至关重要,应优先选用为低延迟优化的模型,例如在级联管道中可选用Amazon Nova Lite,或直接采用像Amazon Nova Sonic这样的端到端语音模型。

在应用价值层面,该技术方案极大地提升了智能语音交互的自然度与可靠性,使其能够胜任对实时性要求极高的场景,如客户支持、虚拟助手和外呼营销活动。流畅的对话流对于用户体验至关重要,任何微小延迟都可能导致对话中断,让用户感知到代理的无响应或不可靠。通过AgentCore Runtime与Pipecat的结合,企业能够构建出既能承受高流量和不稳定网络条件,又能跨网页、移动和电话渠道提供一致体验的语音智能体。

行业影响深远。首先,它降低了构建企业级实时语音AI应用的门槛,将开发者从复杂的基础设施运维、扩缩容管理和延迟优化中解放出来,使其更专注于业务逻辑与对话设计。其次,无服务器和按需付费的模式使得从概念验证到大规模部署的成本更加可控,有利于创新应用的快速试错与推广。最后,这种架构为未来更复杂、更长时间的沉浸式人机语音交互(如AI教练、陪伴型助手、实时翻译等)奠定了坚实的技术基础,推动了对话式AI向更自然、更普适的方向演进。

总之,本文为技术决策者和开发者提供了一套清晰的实战蓝图,通过将Pipecat的灵活管道与AgentCore Runtime的强大托管能力相结合,能够有效解决实时语音智能体部署中的核心痛点,释放其在各行业中的巨大应用潜力。

🔗 原文链接

🔍 基于亚马逊Bedrock中Claude工具调用加速自定义实体识别 | Accelerating custom entity recognition with Claude tool use in Amazon Bedrock

在当今数据驱动的商业环境中,各行业普遍面临一个核心挑战:如何从海量非结构化数据中高效提取有价值信息。传统方法通常依赖资源密集的流程和僵化的模型,需要大量标注数据和漫长的训练周期。本文介绍了一种基于亚马逊Bedrock平台中Claude大语言模型的工具调用(Tool Use)能力,实现动态、自适应实体识别的前沿解决方案。

核心观点在于,通过Claude的工具调用(亦称函数调用)功能,企业能够以自然语言提示的方式,无需繁琐的模型训练或复杂配置,即可构建灵活的自定义实体识别系统。这项技术本质上是一种增强的提示工程方法,允许Claude模型根据用户定义的“工具”集合(包括工具名称、输入模式描述和功能说明),在推理过程中动态判断是否需要调用外部功能来处理特定任务。当用户提交包含非结构化文本的提示时,Claude会自主评估内容,识别出可能有助于完成任务的预定义工具,并决定调用哪些工具以及传递何种参数,最终返回结构化的提取结果。

关键技术细节围绕亚马逊Bedrock的集成架构展开。Bedrock作为全托管的生成式AI服务,提供了包括Anthropic Claude在内的一系列高性能基础模型。本文演示的解决方案采用无服务器架构,构建了一个端到端的文档处理流水线:用户将文档(如驾驶证)上传至亚马逊S3存储桶;S3的PUT事件自动触发AWS Lambda函数;Lambda函数处理文档内容,并通过Bedrock API调用Claude模型;Claude利用其工具调用能力,根据预定义的实体提取“工具”规范,从文档文本中识别出姓名、日期、地址等特定字段;最终结果可存储回S3或数据库,整个流程的性能由亚马逊CloudWatch进行监控和记录。这种架构的关键优势在于完全避免了传统机器学习流程中的数据标注、模型训练和部署环节,实现了“即时”的定制化能力。

应用价值体现在多个维度。首先,它大幅降低了定制化信息提取的技术门槛和成本。企业无需组建专门的机器学习团队或投入大量计算资源进行模型训练,只需通过自然语言描述所需提取的实体类型和格式,即可快速构建针对特定文档类型(如发票、合同、报告、表单)的提取器。其次,该系统具备极强的灵活性和可扩展性。当需要识别新的实体类型或调整提取规则时,只需修改工具定义描述,无需重新训练或部署模型,实现了真正的动态适配。第三,无服务器架构确保了解决方案的高度可扩展性和成本效益,处理能力可根据文档流入量自动弹性伸缩,企业只需为实际使用的计算资源付费。

行业影响深远。在金融领域,该技术可加速贷款申请、客户尽职调查中的文档处理;在医疗行业,能高效从临床笔记、研究报告中提取结构化信息;在法律领域,可辅助合同审查和案件分析;在零售和物流行业,能自动化处理订单、运单等文件。更重要的是,它代表了一种AI应用范式的转变:从“训练专用模型”转向“配置通用模型”,使企业能够更快速响应业务变化,将AI能力更紧密地集成到现有工作流中。然而,该方案也依赖提示工程的质量和基础模型的能力边界,对于高度专业化或模糊的实体类型,可能需要更精细的工具设计和多次迭代优化。总体而言,基于Claude工具调用和亚马逊Bedrock的实体识别方案,为企业在生成式AI时代实现智能文档处理提供了高效、灵活且易于集成的路径。

🔗 原文链接

🤖 无缝集成 | Integrating Amazon Bedrock AgentCore with Slack

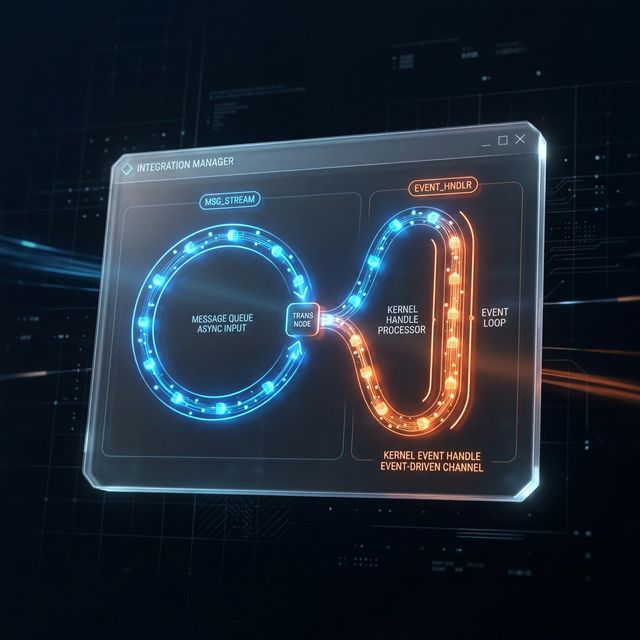

本文深入探讨了将亚马逊的AI代理核心平台Amazon Bedrock AgentCore与团队协作工具Slack进行深度集成的技术方案与行业价值。核心观点在于,这种集成旨在将智能AI代理直接嵌入日常工作流,消除应用切换、会话历史丢失和重复认证的痛点,从而实现“AI即同事”的无缝协作体验。

关键技术细节围绕三个核心挑战的解决方案展开。首先是安全性:集成架构通过AWS Lambda函数和Secrets Manager,严格验证来自Slack的事件请求签名,确保通信安全。其次是上下文管理:利用AgentCore内置的Memory组件和Strands Agents SDK,在Slack的不同线程和会话中持久化维护对话上下文,使AI代理能理解连贯的对话历史。最后是异步处理:针对Slack严格的超时限制,方案巧妙地引入了Amazon SQS队列服务。当用户请求触发后,系统立即返回一个“正在处理”的即时响应,随后将实际的计算密集型任务(如调用工具、推理)放入队列异步执行,完成后通过Slack的响应URL将最终结果送回,完美规避了超时问题。

从应用价值来看,该方案为开发者提供了高度可复用的集成层。通过AWS CDK(Cloud Development Kit)部署的架构包含三个独立部分:用于构建AI代理容器镜像的流水线(A部分)、运行AgentCore核心组件(Runtime, Gateway, Memory)的基础设施(B部分),以及专门处理Slack通信的集成层(C部分)。开发者可以像搭积木一样,仅需替换B部分中代理的运行时逻辑和工具集(文中以天气查询代理为例),即可快速为不同业务场景(如客服、数据分析、代码审查)构建专属的Slack AI助手,而无需改动与Slack通信的复杂集成代码。这极大地降低了开发门槛和运维成本。

其行业影响深远,标志着企业级AI应用正从独立的“应用模式”向嵌入式的“能力模式”演进。首先,它推动了AI的平民化和场景化,让非技术团队成员也能在日常工具中直接、自然地调用复杂AI能力。其次,它展示了基于标准化协议(如Model Context Protocol, MCP)的AI架构的优越性,使得工具调用、记忆管理等核心功能模块化、可互换,促进了生态的开放与繁荣。最后,作为AWS在生成式AI领域的重要布局,Bedrock AgentCore与Slack等生产力工具的深度集成,巩固了云平台作为企业AI基础设施枢纽的地位,为未来更广泛的多模态、自主智能体(Agent)进入核心业务流程铺平了道路。总之,这不仅是技术集成,更是工作范式的变革,预示着一个AI智能体与人类团队深度融合协同的新时代。

🔗 原文链接

🔹 AI多模态与内容理解

🛡️ 构建情境感知的年龄响应式AI | Building age-responsive, context-aware AI with Amazon Bedrock Guardrails

随着生成式AI应用广泛部署至不同用户群体,一个关键挑战日益凸显:如何确保AI的每一次回应都与其接收者的具体情境(如年龄、角色、领域知识)相匹配,从而保证其适宜性、准确性与安全性。面向成人的内容可能对儿童不适宜或造成困惑,而为初学者设计的解释对领域专家而言又可能过于浅显。传统的解决方案,如提示词工程或应用层逻辑,存在明显局限:提示词安全控制可能被绕过,应用代码会随着个性化需求的增长而变得复杂脆弱,且跨应用治理难以保持一致。在AI与教育、医疗等敏感领域的脆弱用户互动时,不安全内容、幻觉信息及不当回应的风险被进一步放大,缺乏集中、可强制执行的安全策略会导致运营效率低下和合规风险。

为应对上述挑战,本文提出了一种基于Amazon Bedrock Guardrails的完全无服务器、以防护栏为先的解决方案。该架构旨在满足现代AI安全与合规对齐需求,其核心创新在于动态防护栏选择机制。系统能够根据经过认证的用户上下文(年龄、角色、行业)自动选择并应用相应的安全策略于推理阶段,实现了响应与情境的智能适配。该方案提供了五个专业化的防护栏配置:儿童保护(符合COPPA)、青少年教育、医疗专业人员、医疗患者及普通成人。这些防护栏作为一个权威的策略执行层,独立于应用逻辑运作,严格管控AI模型被允许输出的内容范围。

从技术实现看,该解决方案以Amazon Bedrock、Amazon Bedrock Guardrails、AWS Lambda和Amazon API Gateway为核心服务,分别负责智能响应生成、集中策略执行和安全访问。支持性组件如Amazon Cognito(用户认证)、Amazon DynamoDB(用户档案管理)、AWS WAF(安全防护)和Amazon CloudWatch(全面日志记录)共同构成了一个完整、安全的系统生态。其工作流程是:用户通过API Gateway进行经过Cognito认证的请求;Lambda函数根据用户上下文(如从DynamoDB获取的年龄信息)动态选择对应的Bedrock Guardrail ID;随后,用户查询与选定的防护栏一同发送至Bedrock模型进行推理;防护栏在模型输出时实时过滤或屏蔽违规内容,确保最终返回的响应既符合个性化需求,又严格遵守预设的安全与合规策略。

该方案的应用价值显著。首先,它通过集中化、可配置的策略管理,极大提升了AI应用的安全治理效率与一致性,降低了合规风险,特别是在涉及儿童、患者等脆弱群体时。其次,它以无服务器架构实现了自动化与弹性扩展,能够随用户增长和安全需求演变而轻松扩展,无需管理复杂的基础设施。最后,它将安全逻辑从应用代码中解耦,使开发者能够更专注于核心业务功能创新,而无需深陷复杂且易碎的安全规则编码中。

在行业影响层面,此方案为负责任AI的规模化部署提供了可操作的工程范式。它直接回应了金融、医疗、教育等行业对AI系统安全性、合规性及可信度的严苛要求。通过将情境感知能力与强制性的安全执行层深度融合,该方案有助于构建用户信任,推动生成式AI超越通用聊天场景,更安全、可靠地融入核心业务流程与客户互动中,加速AI在生产环境中的负责任采用。

🔗 原文链接

🎬 解锁视频洞察:基于亚马逊Bedrock多模态模型的大规模视频理解 | Unlocking video insights at scale with Amazon Bedrock multimodal models

随着视频内容在安防监控、媒体制作、社交媒体及企业通信等领域的爆炸式增长,如何从海量视频中高效提取有意义的洞察已成为行业核心挑战。传统方法依赖人工审核或基于规则的计算机视觉技术,存在规模受限、灵活性差、缺乏语义理解及集成复杂等固有瓶颈。亚马逊Bedrock平台的多模态基础模型(FMs)正从根本上改变这一范式,通过融合视觉与文本信息的联合理解能力,为大规模视频分析提供了全新的解决方案。

本文深入探讨了基于Amazon Bedrock多模态模型实现可扩展视频理解的三种核心架构路径,每种路径均针对不同的应用场景与成本效益权衡进行优化。这些方案已作为开源AWS示例在GitHub上发布,为开发者提供了可直接部署的实践蓝图。

核心观点:视频理解的未来在于多模态人工智能。单一视觉分析已无法满足对场景上下文、叙事逻辑及深层语义的解析需求。Amazon Bedrock的多模态基础模型通过端到端的视觉-语言联合建模,能够实现视频内容的描述生成、问答交互及复杂事件检测,将视频从被动存储的媒体转变为可查询、可分析的结构化知识源。

关键技术细节:方案提出了三种差异化的工作流。其一为“基于帧的流程”,通过固定间隔采样、智能去重(消除相似帧)后,调用图像理解基础模型进行逐帧分析,并结合Amazon Transcribe进行音频转录。其核心创新在于智能帧去重策略,提供了两种技术路径:一是基于Amazon Nova多模态嵌入模型(MME)的语义相似度比较,生成256维向量表征并通过余弦距离阈值判定冗余,虽产生额外API成本,但对光照、视角变化鲁棒性强,擅长语义级场景理解;二是基于OpenCV ORB(定向FAST与旋转BRIEF)的传统计算机视觉方法,通过特征点匹配进行像素级相似度计算,成本更低、延迟更短,适用于对精确视觉变化敏感的场景。其二为“基于片段的流程”,将视频划分为具有语义连贯性的片段(如场景),对每个片段提取关键帧并进行聚合分析,更适用于叙事结构分析(如影视剧情节分段)。其三为“端到端视频模型流程”,直接使用原生支持视频输入的模型进行整体理解,虽处于早期阶段,但代表了未来方向。所有流程均由AWS Step Functions统一编排,确保可扩展性与可靠性。

应用价值:该技术体系具有广泛的应用前景。在安防监控领域,可实现跨时空的特定条件或事件(如安全隐患、异常行为)自动检测;在媒体制作中,可用于广告插播点识别、内容摘要生成及版权素材检索;在工业领域,支持生产流程的质量保证与合规性监控(如安全规程遵守情况);在社交媒体层面,赋能高效的内容审核与热点趋势分析。其智能去重机制能显著降低处理成本(有时高达70%),使大规模视频分析在经济上变得可行。

行业影响:亚马逊Bedrock多模态视频解决方案的推出,标志着视频分析正从“定制化、碎片化”的工具时代,迈向“标准化、平台化”的基础设施时代。它降低了企业应用高级AI视频分析的技术门槛与成本,将推动各行业进行以视频数据为核心的数字化转型。同时,开源示例的发布促进了生态协作与最佳实践共享,加速了多模态AI在视频领域的创新应用落地。未来,随着视频原生模型能力的增强以及与音频、文本模态更深度的融合,视频将不仅是被“分析”的对象,更会成为人机交互的动态界面,催生全新的产品与服务形态。

🔗 原文链接

🔹 平台安全与策略

🛡️ 构筑未来:GitHub Actions 2026安全路线图前瞻 | What’s coming to our GitHub Actions 2026 security roadmap

面对日益猖獗的软件供应链攻击,GitHub正从根本上重塑其CI/CD平台GitHub Actions的安全范式。其2026年安全路线图的核心,是从被动响应转向主动防御,旨在通过系统性设计,使安全行为成为默认选项,赋能每个开发团队成为CI/CD安全专家。这并非对Actions的彻底重构,而是一场深刻的“安全左移”革命,覆盖生态、攻击面与基础设施三大层级。

核心观点与行业影响:当前软件供应链攻击已呈现明确模式化趋势,攻击者正将矛头直接对准CI/CD自动化流程本身,而非仅是其构建的软件。攻击剧本高度一致:利用漏洞执行非受信代码、在无观测无控制下运行恶意工作流、通过被污染的依赖项横向扩散、并借助过度授权的凭证与无限制网络访问进行数据外泄。GitHub认识到,许多此类漏洞之所以易于引入且难以检测,根源在于现有系统的设计缺陷。因此,其路线图旨在从源头解决这一差距,推动整个DevSecOps行业从依赖个人安全素养,转向依赖内建于工具链的、强制性的安全护栏。这标志着行业安全思维从“可配置的安全”向“默认安全”的重大转变,将对软件开发实践产生深远影响。

关键技术细节:路线图围绕三大支柱展开具体构建:

1. 构建更安全的Actions生态:针对当前依赖项非确定性、通过可变标签或分支解析的核心痛点,引入革命性的“工作流级依赖锁定”机制。该机制通过在workflow YAML中新增dependencies部分,锁定所有直接与传递性依赖项的确切提交SHA,确保每次工作流执行的内容完全可复现、可审计。其运作类似于Go语言的go.mod与go.sum组合。实践上,这将带来确定性执行、可通过拉取请求差异审查的依赖更新、哈希不匹配时的快速失败验证,以及对复合动作中嵌套依赖的完全可见性。用户可通过GitHub CLI解析依赖、将生成的锁定数据提交至工作流,并通过重新运行解析并审查差异来更新。未来,GitHub还将强化发布流程,从可变引用转向具有更严格发布要求的不可变发布,旨在明确代码进入生态的路径,并建立检测和阻止恶意代码的集中执行点。

2. 通过安全默认值减少攻击面:承认Actions设计灵活性的同时,直面其在规模化组织中的安全挑战。当前工作流可由多种事件触发、由不同参与者启动、并拥有不同权限集,这导致仓库访问与工作流执行权限之间的关系复杂且易失控。路线图将致力于通过策略、安全默认值和范围化凭证来系统性地减少攻击面。具体方向包括引入更精细的权限模型、限制默认的网络访问、以及提供组织级的执行策略控制,确保工作流仅在必要时、以最小必要权限运行。

3. 加固基础设施与运行时:聚焦于CI/CD运行时的安全隔离与观测。计划引入实时可观测性工具与可强制执行的网络边界。这意味着对工作流执行过程进行更深入的监控、记录与告警,并能严格限制运行器的出站与入站网络连接,防止凭证外泄或恶意软件下载,有效遏制攻击在构建环境内的横向移动。

应用价值:该路线图的实施将直接为从个人开发者到大型企业的所有用户带来多层价值。对于开发团队,依赖锁定将终结“依赖混淆”的恐惧,使CI/CD流水线像应用程序代码一样可预测、可审查,极大提升供应链的完整性。安全默认值与策略控制将帮助安全与运维团队在规模化管理中实施一致的安全基线,无需依赖每个开发者的手动正确配置。实时观测与网络控制则为安全响应提供了关键抓手,能在威胁发生时快速检测与遏制。最终,这些措施共同降低了安全运维的认知负荷与操作成本,使组织能够更快速、更自信地交付软件,同时显著提升其抵御复杂供应链攻击的韧性。GitHub此举不仅是在加固自身平台,更是在为整个开源与商业软件世界构建下一代CI/CD安全的基石。

🔗 原文链接

🔐 智能演进:GitHub Copilot 交互数据使用政策更新 | Updates to GitHub Copilot interaction data usage policy

GitHub近期宣布了一项关于其AI编程助手Copilot数据使用政策的重要更新,标志着AI辅助开发工具在模型训练范式上的一次关键演进。自4月24日起,除非用户主动选择退出,否则来自Copilot免费版、专业版及专业增强版用户的交互数据——包括输入、输出、代码片段及相关上下文——将被用于训练和改进其AI模型。此举旨在利用真实世界的开发者行为数据,打造更智能、更具上下文感知能力的编码助手。

核心观点与政策细节:此次更新的核心在于将用户交互数据正式纳入模型训练流程。GitHub明确,用于训练的数据范围广泛,涵盖用户接受或修改的AI建议、发送给Copilot的输入(包括展示给模型的代码片段)、光标位置的代码上下文、用户编写的注释与文档、文件名与仓库结构、导航模式、与Copilot各功能(如聊天、行内建议)的互动,以及对建议的反馈(点赞/点踩)。这标志着其模型训练数据源从早期的公开数据和手工代码样本,扩展到了更具动态性和真实性的生产环境数据。

值得注意的是,政策设置了明确的边界。Copilot商务版和企业版用户,以及企业所属的代码仓库数据不受此更新影响,其交互数据默认不会用于模型训练。此外,用户存储在问题、讨论或私有仓库中的静态内容(“at rest”)也不会被使用。然而,当用户主动使用Copilot处理私有仓库代码时,产生的交互数据是服务运行所必需的,且可能被用于训练,除非用户选择退出。GitHub强调,收集的数据可能与其关联公司(如微软)共享,但不会提供给第三方AI模型提供商或其他独立服务商。用户可以通过Copilot设置中的“隐私”选项,随时选择退出数据用于模型训练,且历史选择偏好会得到保留。

关键技术价值与应用影响:这一政策转变的技术逻辑在于“真实世界数据等于更聪明的模型”。GitHub透露,过去一年中,通过纳入微软员工的交互数据进行训练,模型在多语言环境下的代码建议接受率已获得显著提升。这证明,基于真实工作流的交互数据能极大增强模型对复杂开发场景、特定代码模式、潜在安全漏洞乃至开发者意图的理解能力。最终目标是提升模型输出的准确性、安全性和上下文相关性,帮助开发者在代码进入生产环境前更早地捕获潜在缺陷。

行业影响与未来展望:GitHub此举与行业普遍实践接轨,反映了AI辅助开发工具从“预训练静态模型”向“持续学习动态模型”演进的大趋势。它凸显了用户数据在迭代和优化专有、高性能AI模型中的核心价值。对于开发者社区而言,这带来一个明确的权衡:贡献匿名化交互数据以共同塑造更强大的、普惠的AI工具,或出于隐私考量选择退出,但仍能享受现有服务。这促使开发者更主动地审视和管理自身的数据隐私设置。

长远来看,这一政策强化了GitHub Copilot在AI编程助手领域的竞争壁垒。通过构建一个由海量真实开发者行为数据驱动的反馈闭环,其模型有望形成更深的“领域知识”护城河,不仅能更好地理解通用编程模式,还能逐渐捕捉到不同技术栈、团队规范乃至个人编码风格的细微差别。这预示着AI辅助开发将变得更加个性化、精准和高效,最终加速整个软件开发生命周期,赋能开发者以更快的速度构建更优质、更安全的软件。同时,它也引发了关于AI伦理、数据所有权与用户授权模式的持续讨论,要求平台在创新与透明度、数据利用与隐私尊重之间保持精妙的平衡。

🔗 原文链接

🔹 系统与底层技术

🔍 消息框为何屏蔽空闲通知? | Why doesn’t WM_ENTERIDLE work if the dialog box is a MessageBox?

本文深入探讨了Windows对话框编程中一个看似微小却至关重要的技术细节:为何标准的MessageBox函数不会向其所有者窗口发送WM_ENTERIDLE消息,而其他对话框(如通用文件打开对话框)则可以。核心观点在于,对话框的行为并非完全由系统自动决定,而是受到其对话框模板中特定样式的显式控制。

关键技术细节围绕DS_NOIDLEMSG样式展开。WM_ENTERIDLE消息是Windows消息机制的一部分,当模态对话框的消息循环即将进入空闲状态(即没有消息需要处理)时,系统会向该对话框的所有者窗口发送此消息。这为所有者窗口提供了一个宝贵的“钩子”,使其能在对话框看似“空闲”但仍在运行(等待用户输入)时,执行一些后台任务或状态更新,例如界面动画或进度指示。然而,MessageBox内部使用的对话框模板默认包含了DS_NOIDLEMSG样式。这个样式标志明确指示系统“抑制”或“不发送”WM_ENTERIDLE消息。因此,即使MessageBox的消息循环进入空闲,其所有者窗口也收不到通知,导致依赖于此消息的功能(如原文示例中的周期性“蜂鸣”提示)失效。

这一设计揭示了Windows API在灵活性与可控性之间的权衡。应用价值首先体现在对Windows内部机制的理解上。对于中高级开发者而言,理解DS_NOIDLEMSG的存在,意味着他们能更精准地诊断和解决对话框交互中的疑难问题,避免在尝试使用WM_ENTERIDLE实现某些自动化或响应式逻辑时陷入困惑。其次,它强调了“对话框模板”作为对话框行为定义核心的重要性。开发者通过自定义对话框资源(.rc文件或动态创建)时,可以自主决定是否包含此样式,从而完全控制WM_ENTERIDLE的发送行为。这为创建具有复杂交互逻辑的自定义模态对话框提供了基础。

从行业影响来看,这个细节是“知其然,更知其所以然”的经典案例。它教育开发者不应将系统提供的便利函数(如MessageBox)的行为视为理所当然的“标准”。底层API(如DialogBoxParam)与高层封装函数的行为可能存在关键差异,这些差异往往源于性能、历史兼容性或特定用例的优化考虑。例如,抑制WM_ENTERIDLE可能最初是为了提升简单消息框的性能或避免不必要的消息流。这种理解促使开发者在构建需要精细控制消息流和用户界面的应用程序(如集成开发环境、图形设计软件或复杂的配置向导)时,更倾向于使用自定义对话框而非标准消息框,以实现更丰富、更响应的用户体验。

最后,文章暗示了更深入的主题:如果对话框自身(而非其所有者)需要感知空闲时刻以定制其消息循环,该如何实现?这引导读者思考更复杂的消息循环定制技术,如使用PeekMessage、设置定时器或在消息循环中插入自定义的空闲处理例程。这体现了Windows编程的哲学:系统提供了基础机制和钩子,而将强大的定制能力交给了理解这些细节的开发者。因此,这个关于WM_ENTERIDLE和MessageBox的简短探讨,实际上是一扇窗口,通往对Windows图形用户界面子系统更深刻、更本质的理解。

🔗 原文链接

⚙️ 模态对话框消息循环的定制化改造:从GetMessage到MsgWaitForMultipleObjects | How can I change a dialog box’s message loop to do a MsgWaitForMultipleObjects instead of GetMessage?

本文深入探讨了Windows编程中一个经典且高级的技术挑战:如何定制模态对话框的内置消息循环,使其能够同时等待消息和内核对象(如定时器、事件、信号量等),而非仅仅使用标准的GetMessage函数。核心观点在于,模态对话框的标准消息循环机制是封闭的,它只负责处理消息队列,无法直接响应其他系统事件。当开发者需要在对话框显示期间同步等待某个内核句柄(例如,监控一个后台任务的完成、响应一个定时器或网络事件)时,这就构成了一个技术瓶颈。

文章首先排除了两种常见但受限的解决方案。一是将模态对话框改为非模态并完全接管消息循环,但这会丢失EndDialog调用及其返回值的关键信息,破坏了模态对话框的语义完整性。二是修改对话框过程函数本身来设置结束标志,但这在无法修改第三方对话框代码(如系统通用对话框)时不可行。

作者随后揭示了关键技术细节:利用WM_ENTERIDLE消息。当对话框的消息队列为空,即将进入阻塞等待状态(调用GetMessage)之前,系统会向其所有者窗口发送此消息。这为外部代码提供了一个“钩子”点,可以介入其等待逻辑。传统的WM_ENTERIDLE用法是执行空闲时后台任务(如拼写检查),然后返回。而本文提出的创新方法则是彻底接管等待过程:在WM_ENTERIDLE处理函数中,使用MsgWaitForMultipleObjects函数进行等待。该函数可以同时监视一组内核对象句柄和消息队列。其参数允许指定要等待的句柄列表、超时时间以及需要检查的消息类型(如QS_ALLINPUT表示所有输入消息)。

文章通过一个清晰的代码示例进行了演示:创建一个每两秒触发一次的等待定时器,并在通用文件打开对话框显示期间,让对话框的“空闲等待”能够响应定时器事件(发出蜂鸣声)。在OnEnterIdle函数中,程序进入一个循环,调用MsgWaitForMultipleObjects等待定时器句柄(hTimer)或任何消息。如果返回值为WAIT_OBJECT_0,表示定时器触发,执行蜂鸣操作后继续循环等待。如果返回值为WAIT_OBJECT_0 + 1,表示有消息到达,此时使用PeekMessage(配合PM_NOREMOVE标志)进行探测确认,然后函数返回,将控制权交还给对话框以处理该消息。这样就完美地实现了在保持对话框模态行为不变的前提下,让其消息循环具备了多对象等待能力。

这项技术的应用价值极高。它使得开发者能够为现有的、尤其是不可修改的对话框(如系统通用控件、第三方库提供的对话框)注入异步响应能力。典型的应用场景包括:在长时间文件操作对话框中集成取消按钮并响应外部中止事件;在配置对话框中实时监控硬件或网络状态;在安装程序对话框中并行处理后台解压或下载任务。它提升了应用程序的响应性和用户体验,避免了因对话框阻塞而导致整个UI线程无法处理其他重要事件的问题。

从行业影响来看,这种技术体现了Windows消息循环机制的强大灵活性和底层可扩展性。它属于高级GUI编程技巧,是深入理解Windows事件驱动架构的典范。对于从事桌面软件、工业控制软件、大型应用程序开发的资深工程师而言,掌握此类技术意味着能够突破框架限制,实现更精细、更强大的用户交互逻辑。尽管现代UI框架(如WPF、WinUI)提供了更丰富的异步和事件模型,但在维护遗留系统、进行底层性能优化或开发需要极致控制的专业软件时,这种基于Win32 API的深度定制能力依然不可或缺。本文不仅提供了一个具体问题的解决方案,更启发了开发者如何利用系统提供的“缝隙”进行创新,是高级Windows编程思想的一次精彩展示。

🔗 原文链接

🛡️ 系统守护者:Windows 95如何智斗“版本降级”安装程序 | Windows 95 defenses against installers that overwrite a file with an older version

在个人计算从16位向32位演进的关键时期,Windows 95面临着一个看似微小却足以撼动系统根基的挑战:应用程序安装程序肆意用旧版本文件覆盖系统核心组件。这一问题的根源在于当时的软件分发生态。许多系统组件(如DLL文件)被设计为“可再发行”,允许应用程序在安装时附带并安装它们。微软为安装程序开发者提供了明确的准则:在覆盖现有文件前,必须进行版本号比对,仅当新文件的版本更高时才执行覆盖。这一规则建立在Windows保持向后兼容性的基础之上,即新版本组件理应能服务于旧程序。

然而,现实与理想相去甚远。大量安装程序无视这一准则,粗暴地用自己的文件(通常是更旧的、为Windows 3.1设计的版本)覆盖路径上的任何同名文件,无论现有文件的版本如何。当这种行为发生在Windows 95上时,后果是灾难性的:崭新的32位系统组件被降级为旧的16位版本,导致系统不稳定、功能异常甚至崩溃。这暴露了早期软件生态中开发实践的不规范和对系统整体性认知的缺乏。

面对这一普遍而棘手的问题,Windows 95的设计者没有选择简单粗暴地“堵”。他们曾尝试在安装程序试图覆盖时直接阻止写入操作,但这引发了更多问题:一些安装程序将此视为安装失败而直接放弃;另一些则向用户弹出晦涩的错误信息,将决策负担转嫁给不知所措的普通用户;更有甚者,会采取极端措施,如计划在系统重启后通过批处理文件强行覆盖,使问题更加复杂。另一种方案——将写入重定向到虚拟文件——也因一些安装程序包含文件校验步骤而失效。

最终,Windows 95采用了一种更为高明且务实的“事后修复”策略。系统在隐藏目录 C:\Windows\SYSBCKUP 中保存了一份常用系统核心文件的备份副本。关键机制在于:系统并非实时干预安装过程,而是耐心等待每个安装程序执行完毕。之后,一个后台机制被激活,它会检查那些易受攻击的文件是否真的被覆盖了。检查逻辑精妙地运用了版本比较:如果覆盖上的新文件版本高于SYSBCKUP中的备份,则用这个更新的文件更新备份库,体现了对合法升级的认可。反之,如果安装程序错误地覆盖了一个更低版本的文件,系统便会自动从SYSBCKUP目录中取出正确的、版本更高的文件,悄悄地“修复”被破坏的系统文件,将系统恢复至健康状态。

这一设计体现了深刻的工程智慧。它不再与千差万别的安装程序正面冲突,而是以退为进,允许安装程序完成其所有操作(包括可能具有破坏性的操作),然后再像一位沉默的守护者一样,系统地审查并修正其造成的错误。这种方法最大限度地保证了安装程序的兼容性(避免其因操作被拒而失败),同时牢牢捍卫了系统核心的完整性与版本正确性。

从应用价值看,这一机制是Windows 95能够在大规模、混乱的第三方软件环境中保持相对稳定的重要基石。它降低了因单个应用程序安装错误而导致整个系统瘫痪的风险,极大地提升了普通用户的体验和信心,为Windows平台后来的统治地位奠定了可靠性基础。

其行业影响深远。首先,它标志着操作系统角色从被动的“资源提供者”向主动的“系统完整性管理者”演进。操作系统开始承担起管理、纠正应用程序不良行为的责任。其次,它启发并推动了软件安装与维护规范的建立。文末提到的“Bonus chatter”指出,一些组件后来开始提供专属安装器,强制要求应用程序通过官方渠道安装,这可以看作是软件分发走向标准化、可控化的前奏。最终,这些经验教训融入了现代Windows的Windows Installer(MSI)服务、Side-by-Side组件共享以及受保护的系统文件(如Windows Resource Protection)等更完善的机制中。

回顾这段历史,Windows 95的SYSBCKUP策略不仅是一个巧妙的技术补丁,更是一个在生态成熟初期,于“开发者自由”与“系统稳定性”之间寻找平衡点的经典案例。它告诉我们,优秀的系统设计有时不在于阻止所有错误的发生,而在于拥有优雅且自动化的容错与恢复能力。

🔗 原文链接

🛡️ 如何确保反恶意软件不终止我的自定义服务? | How can I make sure the anti-malware software doesn’t terminate my custom service?

本文探讨了一个在Windows服务器环境中开发自定义服务时遇到的关键安全困境:开发者如何确保其关键服务进程不被反恶意软件(杀毒软件)意外或恶意终止。文章的核心观点明确而深刻:从技术本质上讲,开发者无法在操作系统层面“免疫”反恶意软件的干预。因为如果普通进程能够获得这种特权,那么恶意软件同样会利用此漏洞,这将彻底破坏安全软件存在的根基。

在关键技术细节上,文章揭示了现代反恶意软件所拥有的极高系统权限。它们不仅运行在用户态,更拥有深入内核模式的组件(如驱动程序),这使得其能力远超普通应用程序。反恶意软件不仅能够终止进程,甚至可以通过更底层的方式(如阻止线程调度)使目标进程“名存实亡”。因此,试图通过修改服务权限(例如,仅允许管理员停止服务)来防御反恶意软件是徒劳的,因为这属于两个不同层次的权限模型。服务控制管理器(SCM)的权限设置无法约束拥有更高特权的安全软件。

文章指出了解决此问题的唯一可行路径:与反恶意软件供应商合作与协商。对于可控的服务器环境(如企业自有服务器),服务开发者需要与部署在该服务器上的反恶意软件厂商沟通,探寻是否存在配置项、白名单规则或信任机制,能够将特定关键服务排除在终止扫描之外。文章还提出了一个具体的技术设想:通过对服务进程进行数字签名,并将公钥提供给反恶意软件厂商,请求其信任由此密钥签名的所有进程。然而,这引出了一个更深层的行业问题:反恶意软件厂商是否会接受以及如何验证此类请求的合法性。他们必须权衡为客户提供灵活性与维持自身安全有效性之间的平衡。

在应用价值方面,本文为开发关键业务服务(如金融交易引擎、工业控制服务、核心数据库守护进程)的团队提供了至关重要的风险预警和务实指导。它明确指出,服务的“高可用性”设计必须将反恶意软件作为一个独立的、高权限的“环境因素”来考虑。开发团队不能假设服务一旦启动就能绝对持续运行,而需要在架构设计初期就规划与安全软件的兼容性策略,例如实现服务的快速自恢复机制,或者将“被安全软件终止”视为一种需要处理的故障模式。

其行业影响深远。首先,它清晰地划定了操作系统提供商、安全软件厂商和应用开发者三方的责任与权力边界。Windows作为平台,无法也不应为特定应用提供超越安全软件的豁免权,否则会破坏整个安全生态的信任链。其次,它促使企业IT管理和DevOps流程进行反思。在部署关键服务时,必须将反恶意软件策略(包括扫描规则、排除列表、行为检测灵敏度)纳入统一的配置管理和变更控制流程。最后,这也对反恶意软件行业提出了产品设计上的挑战:如何在提供强大的威胁清除能力的同时,为企业客户的关键应用提供足够精细化和可管理的“例外”机制,这将是企业级安全产品竞争力的重要体现。

总之,本文超越了一个具体的技术问题解答,上升到了对现代计算环境中权限、安全与可靠性之间固有矛盾的深刻洞察。它告诫开发者,在追求服务稳定性的道路上,不存在可以凌驾于系统安全根基之上的“银弹”,合作、沟通与基于风险的综合评估才是唯一的出路。

🔗 原文链接

📝 编辑寄语

以上内容由 AI 自动聚合与摘要生成,仅供参考。如有遗漏或错误,欢迎反馈。

本期周刊由 Weekly AI Tech Digest 自动生成于 2026-03-27 21:24:55